Кибербезопасность является одной из ключевых проблем в наше время. Каждый день миллионы пользователей сталкиваются с вредоносным программным обеспечением, которое может повредить их компьютеры, украсть личную информацию или даже нанести финансовые убытки. В условиях постоянно развивающейся угрозы, классификация вредоносного ПО играет важную роль в борьбе с киберпреступностью.

Классификация вредоносного программного обеспечения является сложной задачей, поскольку киберпреступники постоянно создают новые варианты вирусов и троянских программ. Существует несколько подходов и методов, которые позволяют более эффективно и точно классифицировать вредоносное ПО.

Один из подходов к классификации вредоносного программного обеспечения основан на его функциональности. Вирусы, троянские программы и черви могут иметь различные цели и способы действия. Некоторые вредоносные программы разработаны для уничтожения или повреждения данных, другие — для вымогательства выкупа. Некоторые маскируются под легитимное ПО или даже имитируют работу полезной программы. Классификация в соответствии с функциональностью вредоносного ПО позволяет лучше понять его намерения и разработать соответствующие меры защиты.

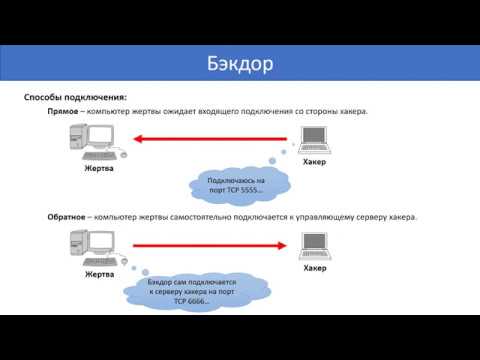

Другой подход к классификации вредоносного программного обеспечения основан на его распространении. Злонамеренные программы могут быть распространены через вредоносные ссылки, электронные письма, мобильные приложения и различные другие способы. Классификация вредоносного ПО по его распространению позволяет более эффективно отслеживать и предотвращать атаки, а также разрабатывать соответствующие стратегии защиты.

Видео:Что такое вредоносное ПО?Скачать

Виды вредоносного программного обеспечения

Существует множество разных видов вредоносного программного обеспечения, каждый из которых обладает своими уникальными характеристиками и способом действия. Некоторые из наиболее распространенных видов вредоносного ПО включают в себя:

- Вирусы — это вредоносные программы, которые способны распространяться и заражать другие файлы и системы. Вирусы обычно прикрепляются к исполняемым файлам и могут вызывать различные проблемы.

- Черви — веб-черви являются самораспространяющимся вредоносным программным обеспечением, которое может заражать компьютеры через сеть. Черви могут быстро распространяться и наносить значительный ущерб.

- Троянские программы — это вредоносные программы, которые маскируются под полезные или легитимные файлы. Они обманывают пользователей, заставляя их запускать их и тем самым предоставляют злоумышленникам доступ к компьютеру.

- Шпионское ПО — это вредоносные программы, которые слежат за активностью пользователя и могут собирать конфиденциальную информацию. Они могут устанавливаться без ведома пользователя и использовать полученные данные в криминальных целях.

- Рекламное ПО — это вредоносные программы, которые создают навязчивую рекламу и несанкционированно отображают ее на компьютере пользователя. Рекламное ПО может замедлять работу компьютера и мешать нормальной работе.

Это лишь несколько примеров разных видов вредоносного программного обеспечения. Вредоносные программы могут иметь различные цели и способы действия, поэтому важно быть внимательным и принимать меры для защиты своих систем от таких угроз.

Видео:Классификация вредоносных программСкачать

Вирусы

Вирусы используют различные методы для своего распространения. Они могут быть переданы через зараженные внешние носители, такие как флеш-драйвы, диски или сетевые соединения. Также, вирусы могут быть распространены через электронную почту, скачиваемые файлы или поддельные веб-сайты.

Вирусы часто маскируются под необходимое или привлекательное программное обеспечение. Они могут быть скрыты в приложениях, играх, мультимедийных файлов и других подобных объектах. Когда пользователь запускает такой файл, вирус активируется и начинает свою работу.

Цель вирусов может быть различной. Они могут уничтожать данные на компьютере, воздействовать на работу операционной системы, красть личную информацию пользователя или даже контролировать компьютер удаленно.

Для защиты от вирусов рекомендуется использовать антивирусное программное обеспечение. Оно способно обнаруживать и удалять вирусы, а также блокировать попытки их распространения. Кроме того, важно обновлять операционную систему и другие программы, чтобы закрыть уязвимости, которые могут быть использованы вирусами для заражения компьютера.

Важно помнить, что предупреждение и предотвращение заражения вирусами являются самыми эффективными способами защиты от них. Будьте осторожны при открытии вложений в электронной почте, скачивании файлов из ненадежных источников и посещении подозрительных веб-сайтов.

Заражение компьютера вирусом может привести к потере данных, нарушению конфиденциальности и неконтролируемому доступу к вашей системе. Будьте бдительны и обращайте внимание на безопасность своего компьютера.

Методы распространения

Вредоносное программное обеспечение (ВПО) может распространяться по различным способам. Разработчики ВПО используют множество методов, чтобы добраться до целевых устройств или компьютеров. Рассмотрим некоторые из наиболее распространенных методов распространения ВПО:

| Метод | Описание |

|---|---|

| Электронная почта | Вредоносное программное обеспечение может быть распространено через электронную почту путем прикрепления его к электронным письмам или с использованием фишинговых методов. |

| Веб-сайты | Злоумышленники могут размещать вредоносное программное обеспечение на веб-сайтах и пытаться заставить пользователей скачать и установить его через маскировку под полезное ПО. |

| Социальные сети | ВПО может распространяться через социальные сети, используя методы социальной инженерии, фишинговые атаки или ссылки на зараженные веб-страницы. |

| Переносные носители | С использованием физических носителей, таких как USB-флешки или DVD-диски, ВПО может быть передано на компьютеры через зараженные файлы. |

| Сетевые атаки | Злоумышленники могут использовать различные сетевые атаки, такие как сканирование портов или эксплуатация уязвимостей, чтобы распространить ВПО по сети. |

Это только некоторые из методов распространения вредоносного программного обеспечения. В связи с быстрым развитием технологий, злоумышленники постоянно находят новые способы и методы, чтобы заражать компьютеры и устройства. Поэтому важно быть осторожным и принимать меры для защиты своих данных и устройств от возможных угроз ВПО.

Повреждение данных

Вредоносное программное обеспечение может чрезвычайно опасным образом повреждать данные на компьютерах и других устройствах. Это может привести к потере информации, проблемам с функционированием системы и нарушению работы программ.

Одним из способов повреждения данных является шифрование. Вирусы-шифровальщики могут зашифровать файлы, делая их недоступными без определенного ключа. Злоумышленники требуют выкуп за предоставление этого ключа, угрожая удалением или уничтожением файлов, если требования не будут выполнены.

Также вредоносное программное обеспечение может перезаписывать или изменять данные, что может повлечь за собой некорректную работу программ или невозможность использования определенных файлов или приложений.

Некоторые вредоносные программы могут удалять данные непосредственно с жесткого диска или другого носителя информации. Это может быть особенно опасно, так как может привести к полной потере данных. Важно регулярно создавать резервные копии данных, чтобы минимизировать потенциальные последствия таких атак.

Некоторые вредоносные программы могут также внедряться в файлы и изменять их содержимое, делая их непригодными для использования. Это может негативно сказаться на производительности работы и создать много проблем как для пользователей, так и для системных администраторов.

В целом, повреждение данных является серьезным вредом, который может привести к значительным проблемам для компьютерных систем и пользователей. Поэтому рекомендуется соблюдать меры предосторожности, такие как установка антивирусного программного обеспечения, регулярное обновление системы и создание резервных копий данных для минимизации риска потери важной информации.

Спаленные программы

Спаленные программы обычно включают в себя вирусы, черви, трояны и другие разновидности вредоносного ПО. Они могут быть активированы различными способами, например, путем открытия зараженного вложения в электронном письме или посещения веб-страницы, содержащей вредоносный код.

Основная цель спаленных программ – нанести ущерб или уничтожить данные на зараженном устройстве. Это может быть сброс файлов, перезагрузка системы, блокировка доступа к файлам или сети, кража конфиденциальной информации и т. д. Вредоносное ПО этого типа может также использоваться для выполнения дальнейших атак, таких как распространение других вредоносных программ или создание ботнетов.

Для защиты от спаленных программ необходимо применять антивирусное программное обеспечение, регулярно обновлять программы и операционную систему, осторожно относиться к вложениям в письмах и ссылкам на незнакомые веб-сайты, а также следить за подозрительной активностью на компьютере.

📸 Видео

Компьютерные вирусы и антивирусные программы.Скачать

Вирусы: виды, устройство и способы заражения клеткиСкачать

#1 Классификация вредоносных программСкачать

Все виды компьютерных ВИРУСОВ, САМЫЙ полный СПИСОК!Скачать

Какие бывают виды сетевых атак?Скачать

OWASP TOP-10 | 2021 | Обзор классификации векторов атак и уязвимостей Web-приложений.Скачать

Как стать IT-специалистом с нуля | Что нужно знать и где учиться на айтишника?Скачать

Понятие информационной системы ИС, классификация ИС | Информатика 10-11 класс #22 | ИнфоурокСкачать

Особенности строения ВИРУСОВСкачать

Виды тестирования. Уроки по тестированию ПОСкачать

Лекция 8 Функциональные и нефункциональные требованияСкачать

Классификация вредоносных программСкачать

Компьютерные вирусы и антивирусные программыСкачать

Информационная безопасность. Основы информационной безопасности.Скачать

Фармакокинетика: всасывание, распределение, биодоступность лекарственных препаратовСкачать

Лекция 15. КлассификацияСкачать

Тотальное УНИЧТОЖЕНИЕ ВИРУСОВ на ВАШЕМ ПКСкачать

Мини-курс «Основы анализа вредоносных объектов». Лекция 1 (Максим Стародубов, Kaspersky Lab)Скачать