Компьютерные вирусы — одна из самых опасных угроз, с которой мы сталкиваемся в наше время. Эти вредоносные программы способны вызвать множество проблем, начиная от потери данных и завершения работы компьютера, и заканчивая кражей персональной информации и распространением на другие устройства. Для борьбы с такими вирусами необходимо знать их различные типы и способы проявления.

Классификация компьютерных вирусов основана на их степени воздействия на систему и включает в себя несколько основных типов. Файловые вирусы – самая распространенная разновидность вирусов, которая инфицирует исполняемые файлы и программы на компьютере. Они способны перезаписывать или замещать файлы, что приводит к потере ценных данных или неработоспособности программ.

Перезаписывающие вирусы – наиболее разрушительные виды файловых вирусов. Они перезаписывают содержимое файла и маскируют свою работу под нормальное поведение программы. Вирус может заменить данные или просто полностью удалить файл. В результате чего, пользователь сталкивается с потерей важной информации и проблемами в работе устройства.

- Вирусы-шпионы: мониторинг вашей активности

- Кейлоггеры: отслеживание нажатий клавиш

- Скриншотеры: захват изображений экрана

- Перехватчики паролей: кража логинов и паролей

- Вирусы-вымогатели: блокировка данных и требование выкупа

- Ransomware-вирусы: шифрование файлов

- Scareware-вирусы: пугающие уведомления о вирусе

- Lockscreen-вирусы: блокировка экрана устройства

- Вирусы-трояны: скрытое проникновение и взаимодействие с другими программами

- Backdoor-трояны: создание удаленного доступа

- Banking-трояны: кража банковских данных

- DDoS-трояны: организация массированных атак

- 🎬 Видео

Видео:Все виды компьютерных ВИРУСОВ, САМЫЙ полный СПИСОК!Скачать

Вирусы-шпионы: мониторинг вашей активности

Такие вирусы активно используются злоумышленниками для получения доступа к логинам и паролям от банковских счетов, электронных платежных систем и почтовых аккаунтов. Они также могут собирать информацию о пользовательской активности в сети, включая посещенные веб-сайты, запросы в поисковых системах и отправленные сообщения.

Вирусы-шпионы могут передавать собранную информацию злоумышленникам через интернет, используя различные методы шифрования и скрытия. Они также могут запоследнееать вирусы-бродяги с целью длительного мониторинга жертвы без обнаружения.

Для защиты от вирусов-шпионов, рекомендуется использовать антивирусное программное обеспечение с функцией обнаружения и удаления вредоносных программ. Также необходимо быть внимательным при установке программ и открывании мнимых вложений электронной почты. Важно обновлять операционную систему и программы, чтобы избежать известных уязвимостей, которые могут быть использованы вирусами для заражения компьютера.

Кейлоггеры: отслеживание нажатий клавиш

Классификаторы для организации информации о кейлоггерах базируются на различных критериях, включая уровень приоритета, способ передачи данных, скрытность и методы обнаружения. Кейлоггер может быть как программным, так и аппаратным устройством.

Существуют два вида кейлоггеров: активные и пассивные. Активные кейлоггеры активно записывают каждую нажатую клавишу и сохраняют данные для дальнейшей обработки. Пассивные кейлоггеры, напротив, сохраняют данные в буфере и передают записи с определенной периодичностью, чтобы не вызывать подозрений у пользователя.

Большинство антивирусных программ, предназначенных для борьбы с кейлоггерами, используют сигнатурный метод обнаружения, основанный на сравнении хеш-суммы файлов с базами данных известных кейлоггеров. Однако, существуют и новые, передовые кейлоггеры, способные обходить подобные методы.

Использование кейлоггеров может иметь серьезные последствия для пользователя, так как злоумышленник имеет доступ к конфиденциальной информации. Поэтому важно следить за безопасностью своего устройства и устанавливать антивирусные программы для защиты от таких угроз.

Осознание существования кейлоггеров и их различных видов позволяет пользователям принимать необходимые меры предосторожности, благодаря чему можно минимизировать риск заражения и сохранить свои конфиденциальные данные в безопасности.

Скриншотеры: захват изображений экрана

Такая функциональность скриншотеров может быть использована злоумышленниками для шпионажа или вымогательства. Их основная цель — получить доступ к личным данным пользователя и использовать их в своих корыстных целях.

Скриншотеры работают в фоновом режиме, часто скрытые от обнаружения антивирусными программами. Они могут делать скриншоты экрана через определенные интервалы времени или в реальном времени при выполнении определенных условий. Затем они могут отправить захваченные изображения на удаленный сервер или сохранить их в локальном хранилище.

Для защиты от скриншотеров рекомендуется устанавливать антивирусные программы, регулярно обновлять их базы данных, воздерживаться от посещения подозрительных или непроверенных веб-сайтов, а также быть осторожными при открытии электронных писем и загрузке файлов из ненадежных источников. Также необходимо использовать сильные пароли для всех учетных записей и регулярно менять их.

Перехватчики паролей: кража логинов и паролей

Как действуют перехватчики паролей?

Перехватчики паролей обычно работают в фоновом режиме и перехватывают информацию, когда пользователь вводит данные на клавиатуре. Это может происходить, например, при вводе пароля в браузере или приложении для работы с почтой. Затем программа-вирус сохраняет перехваченные данные в специальном файле или отправляет их на удаленный сервер, который контролируется злоумышленниками.

Как защититься от перехватчиков паролей?

Существует несколько методов защиты от перехватчиков паролей. Во-первых, важно быть внимательным при установке программ и приложений, чтобы не скачивать зловредные файлы. Также следует регулярно обновлять антивирусное программное обеспечение и использовать защищенные пароли, состоящие из комбинации букв, цифр и специальных символов.

Кроме того, рекомендуется использовать двухфакторную аутентификацию, когда для входа в аккаунт требуется не только пароль, но и дополнительный код, который отправляется на мобильный телефон. Это повышает безопасность и ersиотемность доступа к личным данным.

Заключение

Перехватчики паролей — серьезная проблема для безопасности персональных данных. Пользоваться интернетом без должной осторожности и мер предосторожности может привести к серьезным последствиям, включая кражу логинов и паролей. Поэтому важно быть внимательным, использовать надежные пароли и регулярно обновлять защитное программное обеспечение.

Видео:Особенности строения ВИРУСОВСкачать

Вирусы-вымогатели: блокировка данных и требование выкупа

Вирусы-вымогатели могут захватывать контроль над вашим компьютером с помощью различных методов, включая вредоносные ссылки, фишинговые письма, хакерские атаки и даже через рекламные баннеры на веб-страницах. Когда вирус-вымогатель попадает на компьютер, он начинает сканировать ваши файлы и шифровать их, делая их недоступными для вас.

После того, как ваш компьютер становится зараженным вирусом-вымогателем, вы увидите уведомление, в котором заявлено, что ваша система заблокирована и ваши данные зашифрованы. Чтобы вернуть доступ к своим файлам, вам предлагается заплатить выкуп в виде криптовалюты, такой как Биткоин, используя указанный адрес кошелька. В противном случае, ваши данные будут навсегда потеряны или размещены в открытом доступе.

Попытки удалить вирус-вымогатель или восстановить файлы без выкупа могут привести к их окончательной потере. Киберпреступники, стоящие за этим типом вирусов, обычно используют сложные методы шифрования, которые очень трудно взломать без специального ключа.

Для предотвращения заражения вирусом-вымогателем, рекомендуется соблюдать базовые правила безопасности в Интернете, такие как неоткрывание подозрительных вложений в письмах, не посещение сомнительных веб-сайтов и регулярное обновление антивирусных программ и программного обеспечения. Также следует создавать резервные копии важных файлов, чтобы иметь возможность восстановить их в случае атаки вирусом-вымогателем.

Ransomware-вирусы: шифрование файлов

Этот вид вредоносного программного обеспечения использует современные алгоритмы шифрования, такие как AES или RSA, для блокировки доступа к файлам на компьютере или мобильном устройстве.

После заражения устройства ransomware-вирус начинает сканировать файловую систему и находит ценные или чувствительные данные, такие как фотографии, документы, видео, и другие файлы. Затем происходит шифрование этих файлов с использованием уникального ключа.

После завершения шифрования ransomware-вирус отображает сообщение на экране пользователя, в котором требуется уплата суммы денег или криптовалюты в обмен на ключ для расшифровки файлов. Отказ от уплаты чаще всего приводит к удалению ключа и невозможности восстановления файлов.

Часто ransomware-вирусы используют метод социальной инженерии, чтобы заразить устройства. Они могут приходить в виде вредоносных вложений в электронных письмах, маскироваться под легитимные программы или распространяться через небезопасные ссылки в Интернете.

Важно осознавать риски и принимать меры предосторожности для защиты от ransomware-вирусов. Регулярное резервное копирование данных, использование антивирусного программного обеспечения и осторожность при открытии вложений и переходе по ссылкам помогут уменьшить вероятность заражения устройства.

Scareware-вирусы: пугающие уведомления о вирусе

Среди различных типов компьютерных вирусов особое место занимают Scareware-вирусы, которые специализируются на создании пугающих уведомлений о наличии вирусов на компьютере. Такие вирусы вводят пользователей в заблуждение и принуждают их совершать определенные действия, например, скачивать фальшивые антивирусные программы или оплачивать услуги для лечения от вирусов.

Scareware-вирусы действуют методом социальной инженерии, используя панику и страх пользователей. Они могут отображать уведомления о наличии десятков вирусов на компьютере, предлагать купить лицензионный антивирус или даже угрожать блокировкой компьютера, если требования не будут выполнены. Целью этих вирусов является обмануть пользователя и заставить его совершить платеж или установить фальшивое программное обеспечение.

Scareware-вирусы могут распространяться через веб-сайты, электронную почту или через уже зараженные компьютеры. Они могут маскироваться под легитимные программы или использовать социальные сети для распространения.

Охраняйте свой компьютер от Scareware-вирусов, устанавливая надежное антивирусное программное обеспечение, обновляя его регулярно и не совершая доверительные действия на основании пугающих уведомлений. Будьте внимательны и осторожны в сети!

Lockscreen-вирусы: блокировка экрана устройства

Основная особенность lockscreen-вирусов состоит в том, что они используют механизмы блокировки обычно доступные встроенным инструментам устройства. Однако, в отличие от нормального использования, вирусы блокируют доступ к экрану и требуют определенные условия или оплату для разблокировки.

Примером lockscreen-вируса может служить так называемый «полицейский вирус» или «FBI virus», который популярен в сфере компьютерной преступности. В случае заражения, пользователь обнаружит блокировку своего устройства с сообщением, имитирующим уведомление от правоохранительных органов с требованием оплаты штрафа за предполагаемое нарушение закона. Чтобы разблокировать экран, пользователю нужно будет ввести определенный код или произвести оплату через специальные онлайн-сервисы.

Однако существуют и другие виды lockscreen-вирусов, которые не связаны с правоохранительными органами. Например, главной целью некоторых вирусов является похищение личных данных пользователей. Они могут блокировать экран, чтобы выманить логин и пароль от аккаунта пользователя или получить доступ к конфиденциальной информации на устройстве.

Защита от lockscreen-вирусов включает в себя использование качественного антивирусного программного обеспечения, обновление операционной системы и приложений, осторожное отношение к скачанным файлам и ссылкам, а также регулярное бэкапирование данных.

Видео:ОСНОВНЫЕ ВИДЫ ОПАСНЕЙШИХ КОМПЬЮТЕРНЫХ ВИРУСОВ | ИСТОРИЯ КОМПЬЮТОРНЫХ ВИРУСОВСкачать

Вирусы-трояны: скрытое проникновение и взаимодействие с другими программами

Вирусы-трояны представляют собой один из наиболее распространенных типов вредоносных программ. Они получили свое название в честь легендарного древнегреческого города Трои, который стал жертвой обмана и скрытного вторжения под видом деревянного коня.

Вирусы-трояны, подобно своим историческим аналогам, внедряются в систему компьютера путем маскировки под обычные программы или файлы, что позволяет им остаться незамеченными и обойти установленные механизмы защиты. Это достигается путем прикрепления к легитимным файлам или маскировки своего исполняемого кода под известное приложение.

Вирусы-трояны могут выполнять различные функции, в том числе:

- Сбор и передача личной информации пользователя (логины, пароли, данные банковских карт) злоумышленнику.

- Открытие доступа к системе для киберпреступников, которые могут использовать ее в качестве платформы для запуска атак на другие компьютеры или сети.

- Перехват и запись нажатий клавиш для похищения конфиденциальных данных пользователя.

- Установка или удаление программного обеспечения без согласия пользователя.

Вирусы-трояны являются серьезной угрозой для безопасности компьютерных систем и могут причинить значительный ущерб. Поэтому важно принимать меры по защите от них, в том числе устанавливать антивирусное программное обеспечение, не открывать подозрительные вложения в электронных письмах и не переходить по подозрительным ссылкам.

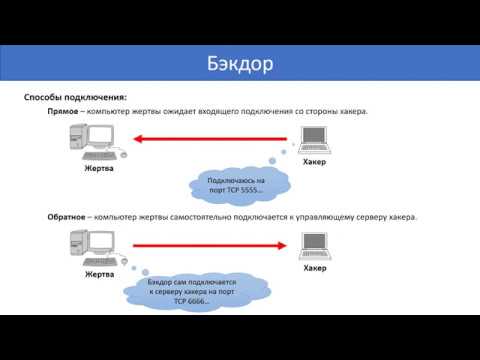

Backdoor-трояны: создание удаленного доступа

Backdoor-трояны представляют собой один из наиболее опасных типов компьютерных вирусов. Они создают специальные «задние двери» в зараженной операционной системе, открывая возможность злоумышленникам получить удаленный доступ и контроль над компьютером.

Основная цель создания backdoor-троянов заключается в том, чтобы обеспечить хакерам несанкционированный доступ к зараженному компьютеру или сети. Это может быть использовано для проведения кибератак, кражи конфиденциальной информации, массового рассылки спама или размещения вредоносных программ на других компьютерах сети.

Backdoor-трояны обычно маскируются под легитимные программы или файлы и могут быть загружены на компьютер пользователя через подозрительные веб-сайты, электронные письма, программное обеспечение из ненадежных источников или использоваться через уязвимости в программном обеспечении компьютера.

Одним из наиболее известных backdoor-троянов является программный инструмент называемый «NetBus», который позволяет удаленно выполнять команды на зараженном компьютере. Другими известными backdoor-троянами являются «Back Orifice» и «SubSeven». Эти программы предоставляют злоумышленникам полный контроль над компьютером, в том числе возможность управления файлами, перехвата экрана и доступа к логинам и паролям.

Защита от backdoor-троянов включает в себя установку обновлений операционной системы и программного обеспечения, использование антивирусного программного обеспечения с регулярным обновлением баз данных вредоносных программ, а также осторожность при скачивании и открытии файлов из ненадежных источников.

| Примеры backdoor-троянов: | Описание: |

|---|---|

| NetBus | Позволяет удаленно выполнять команды на зараженном компьютере |

| Back Orifice | Обеспечивает полный контроль над компьютером, включая доступ к логинам и паролям |

| SubSeven | Дает возможность удаленного управления компьютером и перехвата экрана |

Важно осознавать угрозу, которую представляют backdoor-трояны, и принимать меры по защите своего компьютера и личных данных от несанкционированного доступа.

Banking-трояны: кража банковских данных

Как правило, banking-трояны маскируются под легитимные приложения или файлы, что ersatz их обнаружение. Они могут быть распространены через электронную почту, вредоносные веб-сайты, социальные сети или даже через физические носители, такие как USB-флэш-накопители. После заражения компьютера, banking-трояны начинают свою работу тихо, без привлечения внимания пользователя.

Banking-трояны могут осуществлять различные действия, включая, но не ограничиваясь:

- Перехват паролей и логинов пользователей при входе на банковский сайт.

- Отсылка логинов и паролей злоумышленникам, что позволяет им получить доступ к банковскому аккаунту пользователя.

- Модификация информации, отображаемой на веб-страницах банка, с целью манипулировать пользователями и получения их конфиденциальных данных.

- Установка дополнительного вредоносного ПО на компьютере пользователя.

- Блокировка работы антивирусного программного обеспечения и прочих систем защиты, что делает обнаружение вируса сложным.

Для защиты от banking-троянов необходимо использовать надежное антивирусное программное обеспечение и быть осторожными при открытии вложений электронной почты или переходе по подозрительным ссылкам. Также важно регулярно обновлять программное обеспечение и операционную систему пользователя, чтобы устранять известные уязвимости, которые могут использовать вредоносные программы.

DDoS-трояны: организация массированных атак

DDoS-трояны действуют путем захвата множества компьютеров и создания ботнета – сети из зараженных компьютеров, которые исполняют команды злоумышленника без ведома их владельцев. Каждый компьютер-зомби в ботнете получает команды от контролирующего сервера и затем выполняет специальную программу, отправляющую большое количество пакетов данных на целевой сервер или сеть.

Массированные атаки DDoS могут привести к полной недоступности целевого сервера или сети. Это достигается за счет перегрузки системы большим количеством запросов или пакетов данных. В результате, легальные пользователи не могут воспользоваться услугами сервера или сети из-за ограниченных ресурсов и перегрузки сетевых устройств.

Для организации массированных атак DDoS, злоумышленники могут использовать различные типы троянов, основные из которых включают:

| 1. Ботнеты | Трояны формируют ботнет из компьютеров-зомби, что позволяет злоумышленникам координировать атаку и распределить ее нагрузку. |

| 2. Зомби-машины | Трояны превращают компьютеры в зомби-машины, тем самым захватывая их ресурсы для дальнейшей организации атаки. |

| 3. Reflection Amplification Attacks | Трояны используют уязвимости в протоколах сетевого взаимодействия для усиления атаки и сделать ее более разрушительной. |

DDoS-трояны являются серьезной угрозой для сетевой безопасности и могут привести к значительному ущербу, включая финансовые потери и потерю репутации. Для защиты от таких атак необходимо принимать меры по обеспечению безопасности сети, включая установку и обновление антивирусного программного обеспечения, фильтрацию трафика и мониторинг сети на возможные угрозы.

🎬 Видео

Компьютерные вирусы и антивирусные программы.Скачать

Различные виды компьютерных вирусов и их принципы работы.Скачать

ТОП 10 КОМПЬЮТЕРНЫХ ВИРУСОВ ☢️Скачать

Виды компьютерных Вирусов | Опасные компьютерные Вирусы ТОПСкачать

Классификация компьютерных вирусовСкачать

Типы компьютерных систем / Виды компьютеров, их особенности, достоинства и недостаткиСкачать

ПЕРВЫЕ ВИРУСЫ И АНТИВИРУСЫ | КТО И ЗАЧЕМ ИХ СОЗДАЛ НА ПК | ИСТОРИЯ ВИРУСОВ лучшие антивирусыСкачать

Компьютерные вирусы и антивирусные программыСкачать

Виды вирусов компьютерных (виды / типы компьютерных вирусов и угроз)Скачать

Вирусы: виды, устройство и способы заражения клеткиСкачать

Классификация вирусовСкачать

Все виды компьютерных ВИРУСОВ, САМЫЙ полный СПИСОК!Скачать

Классификация вредоносных программСкачать

Все типы компьютерных вирусов - от А до ЯСкачать

Как удалить вирусы на Windows в два клика?Скачать

ОСНОВЫ КЛАССИФИКАЦИИ ВИРУСОВСкачать

Что такое компьютерный вирусСкачать