Шифрование методом перестановки — это один из простых способов защиты информации от несанкционированного доступа. Этот метод основан на изменении порядка символов в тексте, чтобы создать новый, зашифрованный текст. При этом само содержание остается неизменным, но представление становится непонятным.

Простейший пример шифрования методом перестановки — использование шифра Цезаря. При этом каждая буква заменяется на другую, которая находится на фиксированное количество позиций в алфавите. Например, при сдвиге на 3 позиции, буква А будет заменена на Д, Б на Е, и так далее. Для расшифровки нужно просто выполнить обратное действие — сдвиг на те же 3 позиции в обратную сторону.

Позвольте привести еще один пример. Допустим, у нас есть текст «Привет, мир!». Для его зашифровки методом перестановки мы можем воспользоваться транспозиционным шифром, где символы переставляются внутри строки. Например, переставим первую и последнюю буквы в каждом слове: «тривеп, рим!». Обратное действие — переставить символы обратно на свои места — и мы получим исходный текст.

Шифрование методом перестановки является одним из базовых методов шифрования и имеет свои преимущества и ограничения. Хотя это простой и понятный способ шифрования, он не обеспечивает высокую степень безопасности и может быть легко расшифрован специалистами. Тем не менее, он может быть полезен для защиты от любопытных глаз и использоваться в сочетании с другими методами шифрования для повышения надежности и защиты информации.

Видео:Шифрование с использованием перестановокСкачать

Описание шифрования методом перестановки

Основная идея метода перестановки состоит в том, что каждому символу исходного текста ставится в соответствие другой символ или позиция в шифрованном тексте. Для того, чтобы восстановить исходное сообщение, необходимо знать правило перестановки символов.

Простейшим примером метода перестановки является шифр Цезаря, в котором каждый символ сдвигается на некоторое фиксированное количество позиций в алфавите. Например, при сдвиге на 3 позиции символ «А» становится «Г», символ «Б» — «Е» и так далее.

Однако, этот метод шифрования достаточно прост и легко поддается взлому, поэтому в современной криптографии используются более сложные алгоритмы перестановки, которые основаны на математических операциях и сложных ключах.

Преимуществом метода перестановки является простота реализации и хорошая скорость работы, а также возможность комбинирования с другими методами шифрования для достижения более высокой степени защиты данных. Однако, недостатком является возможность взлома шифра методом перебора, если неизвестно правило перестановки.

Что такое шифрование?

Шифрование позволяет перевести исходные данные в форму, которая не может быть прочитана или понята без использования специального ключа или алгоритма. Для расшифровки зашифрованных данных требуется знание ключа или пароля.

Существует множество методов и алгоритмов шифрования данных, каждый из которых имеет свои особенности и применяется в различных областях информационной безопасности.

Методы шифрования данных

Шифрование методом перестановки основано на изменении порядка символов в сообщении, что делает его крайне сложным для чтения без знания ключа расшифрования. Данная техника шифрования может применяться для защиты различных типов данных, включая текстовые документы, изображения, аудио и видеофайлы.

Преимущества шифрования методом перестановки включают:

| 1. | Простота реализации и использования. Шифрование методом перестановки не требует сложных математических вычислений или специальных устройств, что делает его доступным для широкого круга пользователей. |

| 2. | Высокий уровень защиты данных. Поскольку шифрование основано на изменении порядка символов, взлом такого шифра требует большого количества времени и вычислительных ресурсов. Таким образом, шифрование методом перестановки обладает высокой степенью надежности и безопасности. |

| 3. | Возможность комбинирования с другими методами шифрования. Шифрование методом перестановки может использоваться в сочетании с другими методами шифрования для создания многоуровневой системы защиты данных. |

Преимущества шифрования методом перестановки

Во-первых, шифрование методом перестановки обеспечивает высокую степень безопасности. Перестановка символов в тексте или изображении делает его практически нераспознаваемым и нечитаемым для посторонних лиц. Подобное шифрование требует специального ключа для расшифровки данных, что делает его еще более защищенным от несанкционированного доступа.

Во-вторых, шифрование методом перестановки обладает простотой и удобством использования. Для шифрования данных достаточно просто переставить символы в тексте или изображении в заданном порядке. Это позволяет использовать этот метод даже неопытным пользователям без необходимости изучения сложных алгоритмов шифрования.

В-третьих, шифрование методом перестановки является эффективным средством защиты конфиденциальности информации. Независимо от типа данных, шифрование перестановкой обеспечивает сохранность данных и их защиту от несанкционированного использования или изменения.

Кроме того, шифрование методом перестановки позволяет выполнить шифрование не только текстовой информации, но и изображений. Это расширяет возможности использования данного метода в различных областях, где важно сохранить конфиденциальность и целостность данных.

Видео:Методы шифрования: Уитстон, Виженер, перестановка по таблице 3*4Скачать

Примеры шифрования методом перестановки

Рассмотрим пример шифрования текста с использованием метода перестановки.

Пусть у нас есть исходный текст: «Пример текста»

Для шифрования этого текста мы сначала разобьем его на строки и затем переставим их символы. Например, мы можем поместить каждую вторую букву в начало строки:

Исходный текст: «Пример текста»

Зашифрованный текст: «Премеи ьтастк»

Теперь, чтобы расшифровать текст, нам нужно восстановить исходный порядок символов. В данном случае, мы должны переместить каждую вторую букву обратно в исходное положение:

Зашифрованный текст: «Премеи ьтастк»

Расшифрованный текст: «Пример текста»

Таким образом, шифрование методом перестановки позволяет зашифровать и расшифровать текст, изменяя порядок символов. Этот метод прост в реализации и не требует сложных вычислений или специальных алгоритмов.

Пример 1: Шифрование текста

Представим, что у нас есть текст, который мы хотим зашифровать с помощью метода перестановки. Для примера возьмем фразу: «Привет, мир!».

Шифрование методом перестановки заключается в том, что мы меняем порядок символов или слов в тексте согласно определенным правилам. В нашем случае, мы будем менять порядок символов в каждом слове.

Представим, что у нас есть ключ для шифрования, который гласит: «312». Это значит, что мы будем менять порядок символов в каждом слове согласно этому ключу.

При применении ключа к нашей фразе «Привет, мир!», каждое слово будет шифроваться по отдельности. В первом слове «Привет» мы будем менять местами 1-й символ и 3-й символ, получая слово «ривеПт». Далее, во втором слове «мир» мы меняем 1-й символ и 3-й символ, получая слово «рим».

Таким образом, после шифрования наша фраза «Привет, мир!» будет выглядеть как «ривеПт, рим!». Теперь она зашифрована и для расшифровки потребуется знание ключа или обратные преобразования.

Шифрование методом перестановки текста может быть полезным для обеспечения конфиденциальности информации. Однако, важно учитывать, что этот метод не является сильным и может быть легко взломан при использовании современных компьютерных алгоритмов. Поэтому, для действительно надежного шифрования рекомендуется использовать другие методы и алгоритмы.

Пример 2: Шифрование изображений

Шифрование методом перестановки может быть применено не только к текстовой информации, но и к изображениям. Этот метод шифрования основан на том, чтобы изменить порядок пикселей в изображении, делая его непонятным для посторонних.

Для шифрования изображения с помощью метода перестановки необходимо выполнить следующие шаги:

- Выбрать изображение. В качестве исходного изображения может быть использовано любое изображение в формате, поддерживаемом выбранным алгоритмом.

- Определить ключ. Ключ является основным элементом при шифровании изображения. Он определяет порядок перестановки пикселей и должен быть известен только тем, кто будет расшифровывать изображение.

- Преобразовать изображение. С помощью выбранного ключа нужно выполнить перестановку пикселей в изображении. Для этого можно использовать различные методы перестановки, такие как перемешивание строк и столбцов, циклические сдвиги и другие.

- Сохранить зашифрованное изображение. Полученное зашифрованное изображение нужно сохранить для последующего расшифрования.

Расшифровка изображения происходит в обратном порядке. Используя тот же ключ, что был использован при шифровании, необходимо выполнить обратную операцию — перестановку пикселей в зашифрованном изображении и сохранить результат.

Шифрование изображений методом перестановки имеет ряд преимуществ. Во-первых, зашифрованные изображения гарантируют сохранность важной информации при передаче или хранении. Во-вторых, использование ключа позволяет осуществлять доступ только авторизованным лицам, которые знают этот ключ. Таким образом, метод перестановки шифрования изображений обеспечивает безопасность и конфиденциальность информации.

Пример 2: Шифрование изображений подробно иллюстрирует процесс шифрования и расшифрования изображений методом перестановки, показывая, каким образом изменяется порядок пикселей и как это влияет на исходное изображение.

🎥 Видео

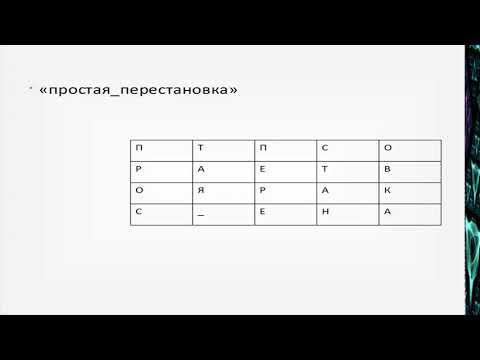

шифрование методом простой перестановкиСкачать

Основы Шифрования за 5 минут - Asymmetric Cryptography - #ityoutubersruСкачать

Шифр Цезаря. Симметричное шифрованиеСкачать

Что такое маршрутные перестановки? Душкин объяснитСкачать

Асимметричное шифрование | КриптографияСкачать

Что такое перестановочные шифры? Душкин объяснитСкачать

шифр изгороди/бесключевые шифры перестановкиСкачать

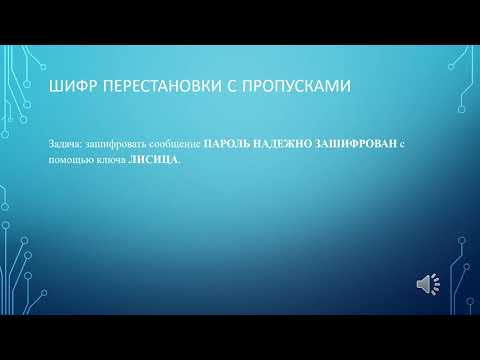

вертикальная перестановка/ключевые шифры перестановкиСкачать

КАК РАБОТАЕТ ШИФРОВАНИЕ? С НУЛЯ ЗА ЧАССкачать

Шифры Цезаря и ВиженераСкачать

Насколько безопасно 256-битное шифрование? [3Blue1Brown]Скачать

![Насколько безопасно 256-битное шифрование? [3Blue1Brown]](https://i.ytimg.com/vi/HUavYvn8_Pw/0.jpg)

Асимметричное шифрование простым языкомСкачать

Принципы шифрования и криптографии. Расшифруйте послание!Скачать

Виды шифрованияСкачать

Что такое табличные перестановки? Душкин объяснитСкачать

Мастер класс Использование методов перестановки для шифрования данныхСкачать

Шифр перестановкиСкачать

Шифр ЦезаряСкачать